هجوم بدافزار Godless به ۹۰ درصد دستگاههای اندرویدی

متاسفانه هماکنون حدود ۹۰ درصد از دستگاههای اندرویدی از نسخههای قدیمی این سیستم عامل (۵٫۱ و پایینتر) استفاده میکنند همگی نسبت به بدافزار Godless آسیب پذیر هستند.

بدافزار Godless تغییرات زیادی را بر روی دستگاه اعمال میکند و در این راه از یک چهارچوب زبان آزاد روت به نام Android-rootin-tools بهره میبرد. گوگل پس از شناسایی بدافزار Godless توسط این گروه محققان، در اطلاعیه رسمی اعلام کرد:

بر اساس اطلاعات جمعآوری شده توسط محققان سرویس اپلیکیشن Trend Micro، برنامههای ویروسی مرتبط با این بدافزار در فروشگاههای اپلیکیشنی شناخته شده نظیر گوگل پلی پیدا میشوند و بیش از ۸۵۰ هزار دستگاه را در سراسر دنیا آلوده کردهاند.

طبق اطلاعات منتشر شده توسط وبلاگ Trend Micro، بدافزار Godless پس از دسترسی روت در تلفنهای هوشمند اندرویدی میتواند بدون سر و صدا اپلیکیشنهای ناخواسته را بر روی موبایل کاربر نصب کند و حتی به جاسوسی از وی بپردازد.

اپلیکیشنهای ویروسی در نسخههای قدیمی بدافزار Godless شامل عملکرد دوگانه میشدند و از کد خاصی در سیستم ابزاری Android-rooting-tools بهره میبردند. پس از اینکه اپلیکیشن دانلود شد، بدافزار منتظر میماند تا صفحه دستگاه آلوده شده خاموش شود تا به آرامی پروسه روت کردن آن را آغاز کند. پس از اتمام این مرحله، یک برنامه سیستمی با کدگذاری AES به نام «image__» در بخش اپلیکیشنهای کاربر ایجاد میشود. پاک کردن این برنامه بسیار سخت است.

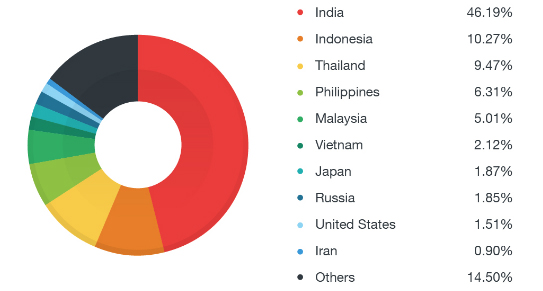

نمودار زیر، آمار جهانی دستگاههای اندرویدی آلوده به بدافزار Godless را به تصویر کشیده است. خبر بد این که نام کشور ما نیز در این لیست دیده میشود و خبر خوب این که کمترین آمار آلودگی مربوط به کشورمان است. البته این آمار میتواند به سادگی و طی چند روز و هفته زیر و رو شود، بنابراین باید در این زمینه هوشیار باشید.

همانطور که مشاهده میکنید، سهم دستگاههای اندرویدی کاربران ایرانی در این بررسی، کمتر از یک درصد بوده است.

اما نسخه جدید بدافزار Godless چه پروسهای را در دستگاه کاربر طی میکند؟ این نسخه جدید طوری طراحی شده است تا بتواند تنها با یک فرمان از راه دور، فایل سیستمی مخرب را دریافت کرده و سرور C&C را کنترل کند. کارشناسان بر این باورند که سازندگان این بدافزار میخواهند با این روش، بررسیهای امنیتی فروشگاه گوگل پلی یا اپلیکیشنهای امنیتی را دور بزنند.

ما در بررسیهای خود متوجه شدیم اپلیکیشنهای متعددی در فروشگاه گوگل پلی شامل این کد ویروسی هستند. از برنامههای کاربردی نظیر چراغقوه و وایفای گرفته تا بازیهای محبوب. بهعنوان مثال اپلیکیشن چراغ قوه با نام Summer Flashlight در فروشگاه گوگل پلی شامل این کد ویروسی است.

به نظر میرسد اپلیکیشن مذکور از فروشگاه اندروید حذف شده است. Trend micro هشدار میدهد:

ما در بررسیهای خود با برخی اپلیکیشنهای پاک در فروشگاه گوگل پلی مواجه شدیم که شامل نسخههای منطبق با بدافزار Godless بودند (گواهینامه توسعهدهنده این برنامهها مشترک بوده است). بنابراین خطر آلوده شدن کاربرانی که از نسخه سالم استفاده میکنند نیز وجود دارد، چراکه ممکن است بهصورت ناخواسته به نسخه آلوده برنامه بهروزرسانی شود. توجه داشته باشید که آپدیت اپلیکیشنها خارج از فروشگاه گوگل پلی میتواند این ریسک را بالا ببرد.

در گذشته مقالات مربوط به امنیت کاربران اندرویدی از آنها درخواست میکرد تا اپلیکیشنهای خود را فقط از فروشگاه گوگل پلی دانلود کنند. اما حالا با وجود بدافزارهایی همچون Godless بهتر است قبل از دانلود هر اپلیکیشن، در مورد توسعهدهنده آن نیز کمی تحقیق کنید؛ این کار خستهکننده است اما در مجموع ایده خوبی به شمار میرود. توسعهدهندگان جدید و ناشناخته میتوانند منبعی برای اپلیکیشنهای آلوده باشند.